Contente

- Definição - O que significa Zero-Day Exploit?

- Uma introdução ao Microsoft Azure e Microsoft Cloud | Neste guia, você aprenderá sobre o que é a computação em nuvem e como o Microsoft Azure pode ajudá-lo a migrar e administrar seus negócios a partir da nuvem.

- Techopedia explica exploração de dia zero

Definição - O que significa Zero-Day Exploit?

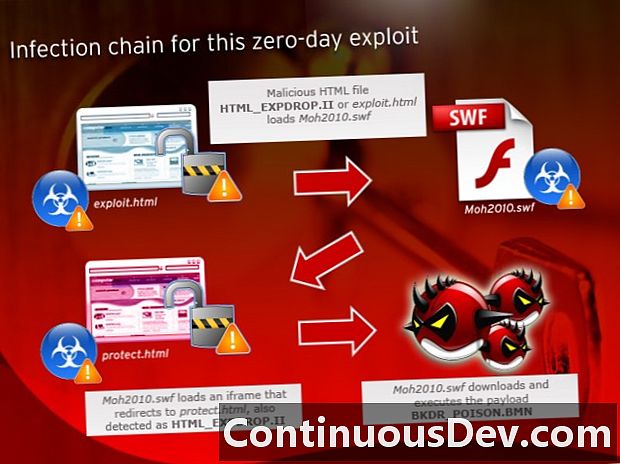

Uma exploração de dia zero envolve direcionar vulnerabilidades específicas do computador em conjunto com um comunicado geral que identifica a vulnerabilidade explícita de segurança em um programa de software. Quando a vulnerabilidade de software é identificada, as informações sobre sua natureza são retransmitidas para uma pessoa ou empresa de software específica e um remédio seguro é implementado com urgência. É durante esse precioso período de tempo que um ataque pode ocorrer, caso a vulnerabilidade seja anunciada a todo o público. O tempo necessário para combater o problema pode ser mais longo do que o necessário para espalhar a notícia, fornecendo uma dica aos hackers que podem estar atentos a esse tipo de oportunidade.

Uma introdução ao Microsoft Azure e Microsoft Cloud | Neste guia, você aprenderá sobre o que é a computação em nuvem e como o Microsoft Azure pode ajudá-lo a migrar e administrar seus negócios a partir da nuvem.

Techopedia explica exploração de dia zero

Depois que uma vulnerabilidade do computador é exposta ao público em geral, há um risco muito real de que partes mal-intencionadas explorem a vulnerabilidade antes que ela possa ser reparada. Em outros casos, o hacker pode ser o primeiro a descobrir a vulnerabilidade e a anunciar ao público em geral. Nesse caso, a empresa ou indivíduo de software pode não ser notificado a tempo de corrigir a vulnerabilidade, dando aos hackers tempo suficiente para explorá-la. Para se proteger desse tipo de exploração, as empresas podem adotar várias medidas de proteção, incluindo controles de acesso à rede, bloqueios de entradas de acesso sem fio, redes locais virtuais e sistemas de detecção de intrusão.